Инструменты пользователя

Nmap

Nmap- это утилита с открытым исходным кодом для исследования сети и проверки безопасности. Она была разработана для быстрого сканирования больших сетей, хотя прекрасно справляется и с единичными целями. Nmap использует сырые IP пакеты оригинальными способами, чтобы определить какие хосты доступны в сети, какие службы (название приложения и версию) они предлагают, какие операционные системы (и версии ОС) они используют, какие типы пакетных фильтров/брандмауэров используются и еще дюжины других характеристик. В тот время как Nmap обычно используется для проверки безопасности, многие сетевые и системные администраторы находят ее полезной для обычных задач, таких как контролирование структуры сети, управление расписаниями запуска служб и учет времени работы хоста или службы.

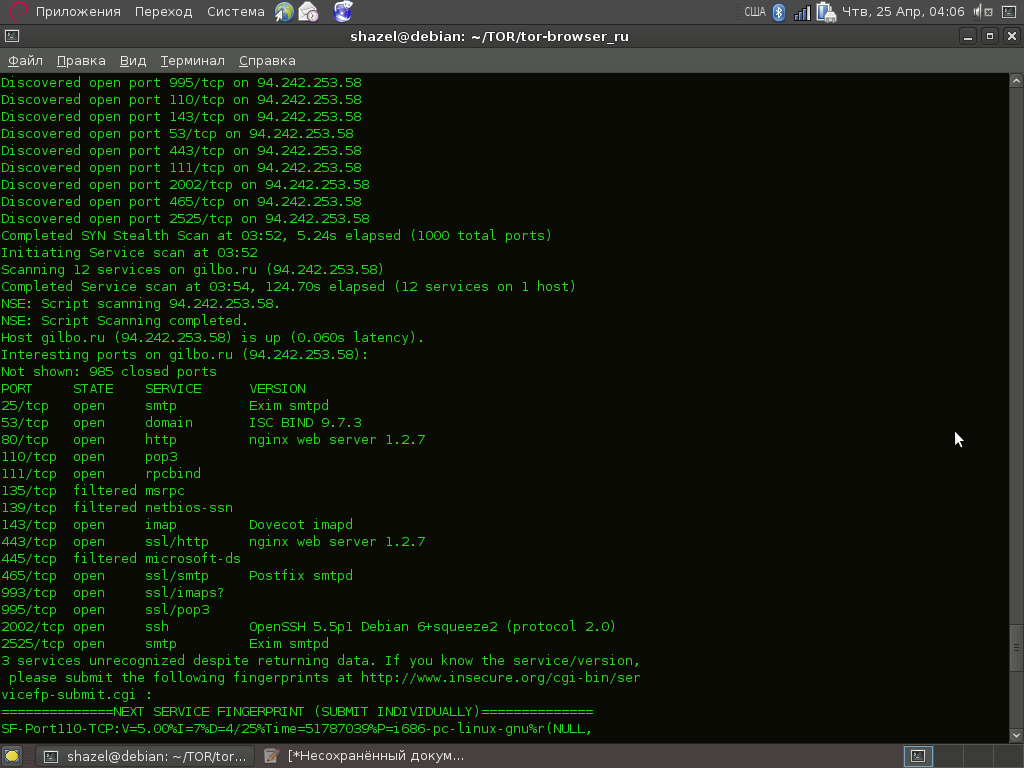

Выходные данные Nmap это список просканированных целей с дополнительной информацией по каждой в зависимости от заданных опций. Ключевой информацией является “таблица важных портов”. Эта таблица содержит номер порта, протокол, имя службы и состояние. Состояние может иметь значение open (открыт), filtered (фильтруется), closed (закрыт) или unfiltered (не фильтруется). Открыт означает, что приложение на целевой машине готово для установки соединения/принятия пакетов на этот порт. Фильтруется означает, что брандмауэр, сетевой фильтр или какая-то другая помеха в сети блокирует порт, и Nmap не может установить открыт этот порт или закрыт. Закрытые порты не связаны ни с каким приложение, так что они могут быть открыты в любой момент. Порты расцениваются как не фильтрованные, когда они отвечают на запросы Nmap, но Nmap не может определить открыты они или закрыты. Nmap выдает комбинации открыт|фильтруется и закрыт|фильтруется, когда не может определить, какое из этих двух состояний описывает порт. Эта таблица также может предоставлять детали о версии программного обеспечения, если это было запрошено. Когда осуществляется сканирование по IP протоколу, Nmap предоставляет информацию о поддерживаемых IP протоколах, а не об открытых портах.

В дополнение к таблице важных портов Nmap может предоставлять дальнейшую информацию о целях: преобразованные DNS имена, предположение о используемой операционной системе, типы устройств и MAC адреса.

Nmap вы можете скачать из стандартных репозиториев введя команду:

apt-get install nmap

Так же, вы можете установить GUI для nmap, для этого достаточно ввести коман ду apt-get install zenmap.

Теперь приступим к сканированию портов на нужном нам хосте. Но для начала пробежимся по основным параметрам. Nmap может сканировать не только по ip адресу, но и по DNS имени хоста.

-sT Метод tcp connect. Наиболее общий метод сканирования tcp-портов. Функция connect, присутствующая в любой ОС, позволяет создать соединение с любым портом удаленной машины. Если указанный в качестве аргумента порт открыт и прослушивается сканируемой машиной, то результат выполнения connect будет успешным, в противном случае указанный порт является закрытым, либо доступ к нему заблокирован средствами защиты.

Этот метод сканирования легко обнаруживается сканируемым хостом.

-sS Метод tcp syn. При методе «полуоткрытого» сканирования полное соединение с сервером не устанавливается. Этот метод работает на основе отправления SYN пакета и ожидания ответа с присутствием в ответе флага syn|ack если такой пакет получен, то nmap сразу же отправляет Rst-пакет для сброса еще не установленного соединения.

Сканирование этим методом очень трудно засечь.

-sF,-sX,-sN «неуловимое» FIN, Xmas Tree и NULL-сканирование. Обычно этими опциями пользуются если по каким то причинам syn сканирование не привело к результатам. Но тут есть одна проблема, эти методы сканирования не работают с Cisco, BSDI, IRIX, HP/UX, MVS и семейством Windows.

-sP ping-сканирование. Когда вам необходимо лишь узнать адреса активных хостов в сканируемой сети. Nmap может послать ICMP-сообщение на каждый IP-адрес, указанный вами.

-sV Режим сканировании который выдаст всю подноготную о том какие сервисы запущены на портах сканируемого хоста.

-sU Cканирование UDP-портов. Этот метод используется для определения, какие UDP-порты открыты на сканируемом хосте. Тут тоже есть одно небольшое но генерация ответов ICMP-сообщений о том что порт недоступен занимает некоторое время у каждой ос по разному. Поэтому иногда такое сканирование занимает достаточно долго времени.

-sA ACK-сканирование. Этот метод используется для определения набора правил файерволла. Он помогает определить, защищен ли сканируемый хост файрволлом или просто пакетным фильтром.

-sR Rpc-сканирование. Этот метод используется совместно с другими методами сканирования и позволяет определить программу, которая обслуживает rpc-порт, и номер ее версии. Для этого все открытые tcp/udp-порты хоста затопляются null-командами оболочки SunRPC, после чего определяются rpc-порты и закрепленные за ними программы.

-sL Метод может использоваться в случае, когда вам необходимо определить имена большого количества хостов по их адресам и т.д.

-P0 Не производить ping-опрос хостов перед их сканированием.

-O Позволяет по ответам предположительно определить ос и её версию.

-v Режим подробного отчета. Рекомендуется использовать в любых случаях. Поскольку Nmap подробно сообщает о ходе выполнения текущей операции.

Полный список команд можно посмотреть введя nmap -h

Лично я в основном использую вот такую «связку» команд.

nmap -v -sS -sV -P0 <ip/DNS хоста> Если вы хотите просканировать себя, то можно ввести localhost :))

Например nmap -v -sS -sV -P0 94.242.253.58

Так же есть не плохой сайт рангов ip-адресов, полезен при сканировании диапазонов: http://ipindex.homelinux.net/